Download filename

在資安設備(如圖中)攔截到惡意攻擊後,進行「Abuse(濫用)申訴」是指向該攻擊源 IP 的所屬單位(通常是 ISP 或雲端服務商)。

以下是這次的 Abuse 申訴流程:

1. 蒐集證據 (Evidence Collection)

在進行申訴前,需要從 資安設備或伺服器匯出或截圖關鍵證據:

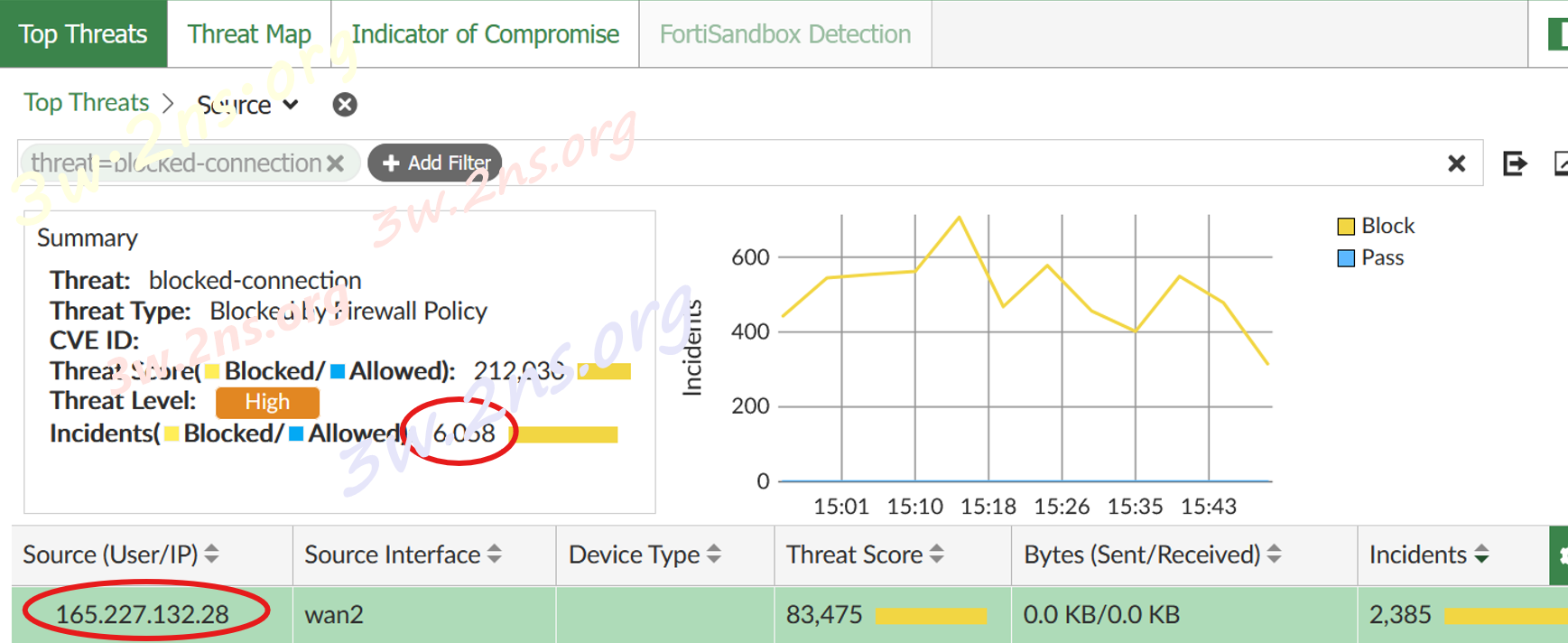

攻擊源 IP: 如圖中的 165.227.132.28。

攻擊時間: 包含日期、時間與時區(UTC 或在地時區)。

攻擊類型: 說明是掃描、暴力破解還是大量連線(圖中顯示 blocked-connection)。

從這張圖表來看,安全設備的監控介面,顯示網路中存在大量的被拒絕連線 (blocked-connection) 事件。

"blocked-connection": 這通常代表流量因為觸發了防火牆的 拒絕策略 (Deny Policy) 而被阻擋。

威脅 ID 131072: 在 Fortinet 日誌中,這是一個特定的編號,用來標記被防火牆策略直接阻斷(而非被掃毒或入侵檢測系統阻斷)的流量。

常見原因: 可能是未授權的存取嘗試、過期的連線請求,或者是使用者未通過入口網頁 (Captive Portal) 認證就嘗試連網。

威脅分數 (Threat Score): 數值高達 212,030。這是根據「風險等級 × 事件次數」累加而成的。由於單次阻斷的預設權重通常很高,大量阻斷會導致分數飆升。

來源 IP (165.227.132.28): 此 IP 產生了 2,385 次事件,貢獻了大部分的威脅分數。

來源介面 (wan2): 顯示這些流量是從外部網際網路 (WAN) 嘗試進入。

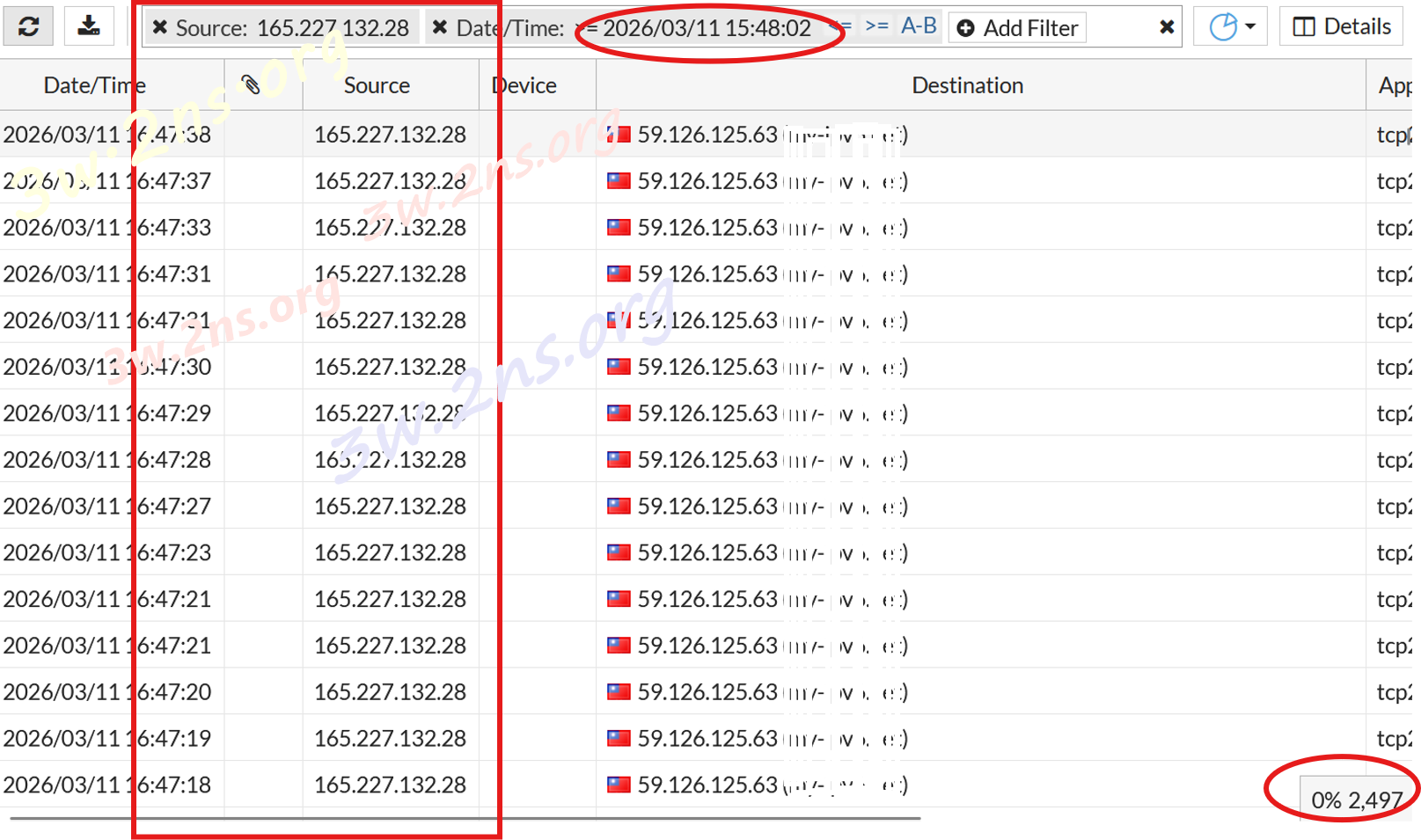

查詢每小時高達降將近2500次攻擊

2. 查詢申訴管道 (Finding the Abuse Contact)

找出該 IP 歸誰管。可以使用whois工具查詢:

Whois 查詢: 使用 ARIN、APNIC 或 IPinfo 搜尋該 IP。

尋找 Abuse Email: 在查詢結果中尋找 abuse-mailbox 或 abuse@... 的電子郵件位址。

查詢結果: IP 165.227.132.28 屬於 DigitalOcean,該組織有提供ABUSE申訴網址。

Whois:

|

NetRange:

165.227.0.0 - 165.227.255.255 Comment:

|

3. 開啟申訴網址abuse reports at https://www.digitalocean.com/company/contact/#abuse,提交申訴(Submitting the Report)。

若查詢結果無abuse網址,需撰寫一封簡單明瞭的英文郵件(大部分國際 ISP 僅收英文申訴),內容包含:

主旨: Abuse Report: [攻擊類型] from IP [來源IP]

內文:

說明您的系統在什麼時間偵測到來自該 IP 的惡意行為。

附上攔截次數(如圖顯示已攔截 2,385 次)。

貼上原始日誌作為佐證。

提交申訴之後,

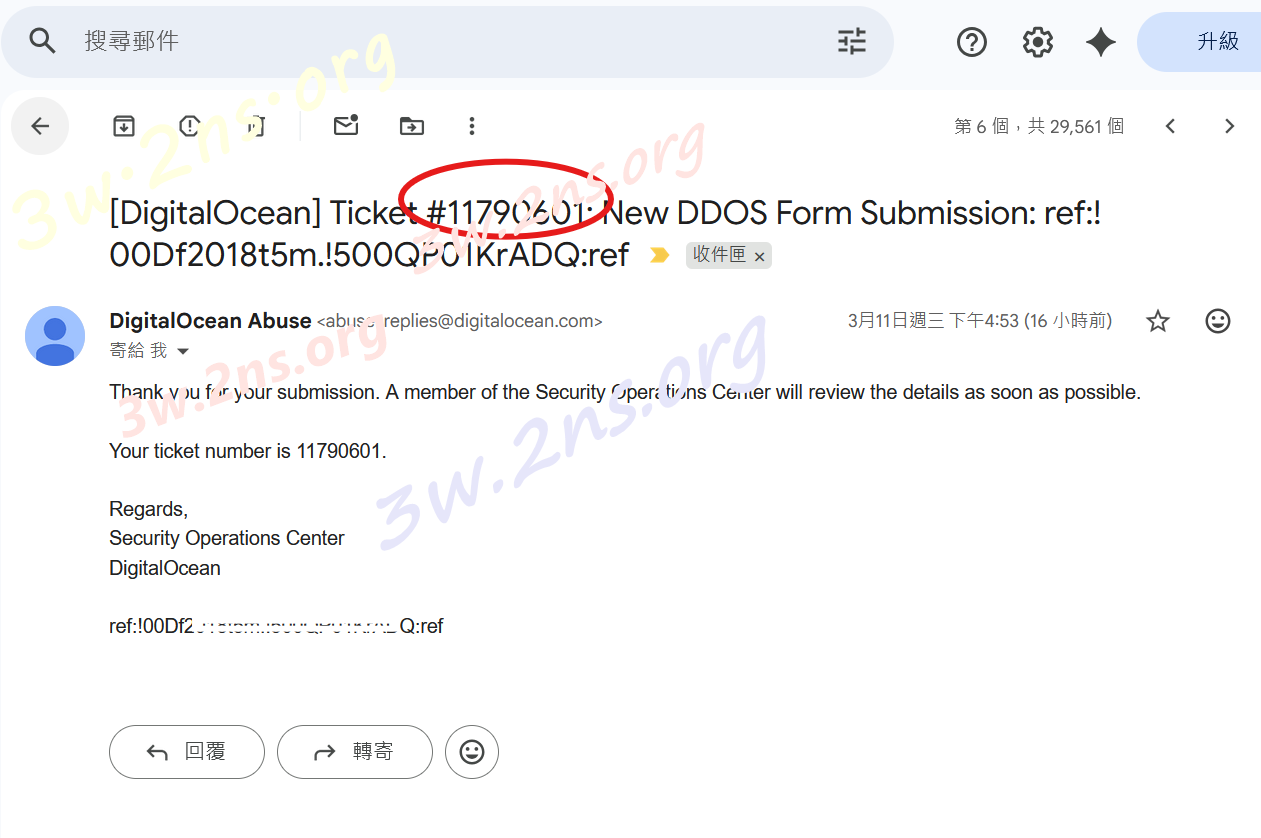

收到系統回覆案件已成立,並且有ticket號碼11790601。

|

感謝您的提交。安全營運中心 (SOC) 的成員將盡快審核詳細資訊。 您的工單號碼為 11790601。 此致,

安全營運中心 DigitalOcean |

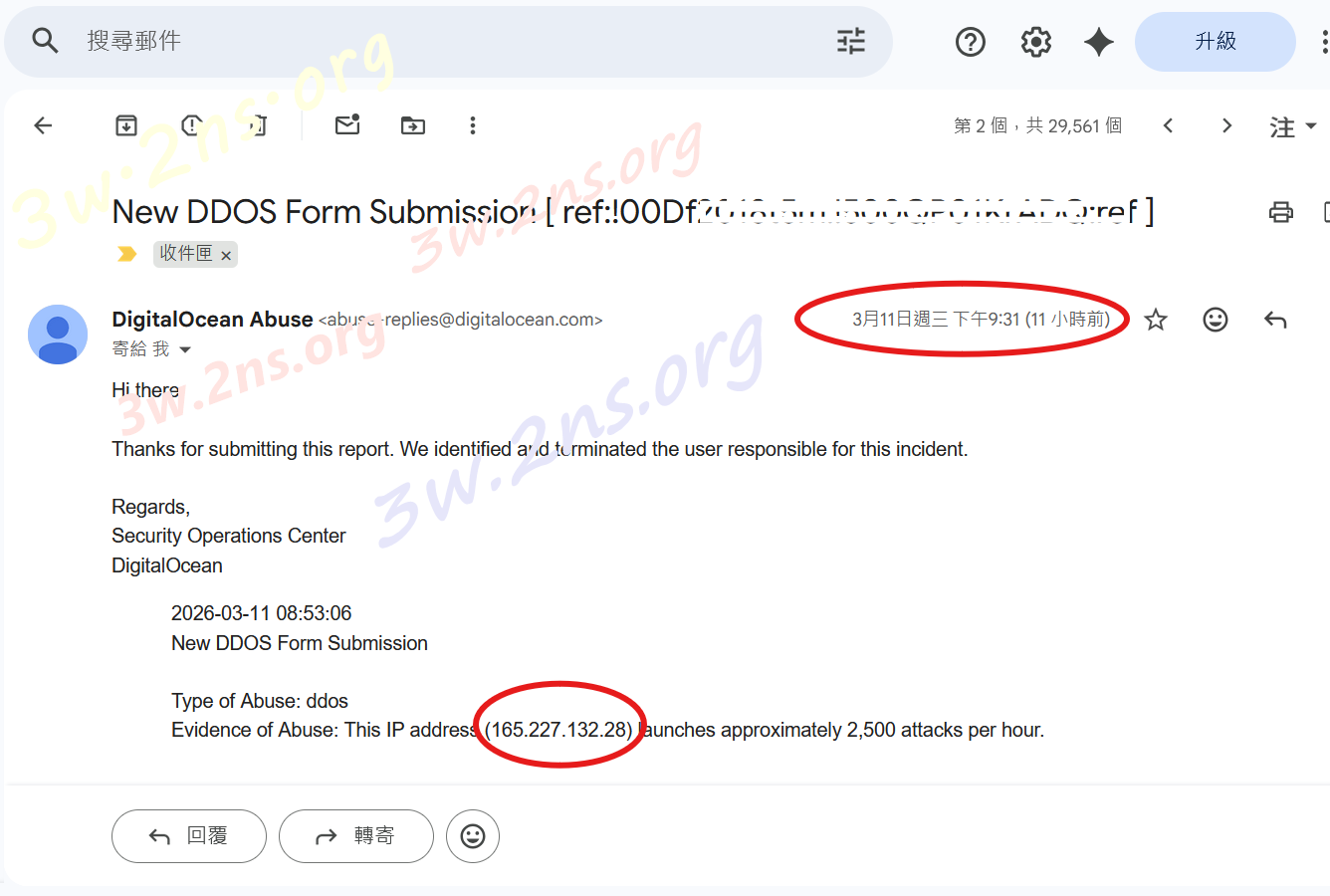

申訴送出後很快收到處理回信:

|

感謝您提交此報告。 我們已查明並終止了此次事件的責任用戶。 此致, 安全營運中心 DigitalOcean 2026-03-11 08:53:06 新的 DDoS 攻擊報告提交 攻擊類型:DDoS 攻擊證據:此 IP 位址 (165.227.132.28) 每小時發動約 2,500 次攻擊。 |

這次處理對方處理效率很快,從申訴到完成處理並回覆大約五個半小時。

後續再觀察以下兩點來確認風險是否解除:

持續監控: 雖然 IP 已被阻斷,但若該 IP 仍持續產生數千次請求,建議在防火牆最頂端加入一條 黑名單策略 (Blacklist) 或使用 Local-in Policy,直接在底層丟棄流量,以減輕防火牆處理日誌與分數計算的效能負擔。

[ add comment ] | permalink | print article | related link |

( 3.1 / 80 )

( 3.1 / 80 )

Random Entry

Random Entry